Por Vitor Vidal em 07/12/2017 no site Profissionais TI

Memórias magnéticas tem um papel de destaque no mundo da tecnologia. Os HDs são o exemplo clássico, ainda em pleno uso e bastante comuns. Dentre as diversas tecnologias de memórias e armazenamento, o uso de um meio magnético sempre foi um conceito importante. Além dos HDs, outras mídias que se baseiam em armazenamento magnético são os Floppy Discs e as fitas K7 e VHS, todos já em desuso.

Neste artigo vamos falar de duas tecnologias que estão sendo pesquisadas que têm potencial para se tornar a base para novos dispositivos de memória magnética. A primeira é a MELRAM – Magnetoeletric RAM, que tem sido estudada por centros de pesquisa como o MIPT – Moscow Institute of Physics and Technology e University of Valenciennes (França). A segunda são as memórias baseadas em Skyrmions magnéticos, uma novidade ainda em processo de amadurecimento, mas que recentemente teve grandes avanços na ASTAR – Singapore’s Agency for Science, Technology and Research e na NTU – Nanyang Technological University.

Fitas magnéticas e Floppy Discs são bons exemplos de memórias magnéticas. Créditos: Photograph: Robert Jacek Tomczak

As memórias magnéticas

O princípio de funcionamento das memórias magnéticas é relativamente simples. Consiste em utilizar um meio magnetizável no qual diferentes micro-regiões possam ser polarizadas de forma diferente. Assim, cada bit 0 ou 1 é representado por uma orientação magnética diferente.

O processo de escrita basicamente consiste na polarização dessas regiões de acordo com o padrão de 0s e 1s a serem armazenados. A leitura, grosso modo, é a operação de detectar a orientação magnética de cada setor para determinar cada bit de informação. Em geral, uma cabeça de leitura-escrita é usada para fazer essas operações ao mover-se pela superfície do material magnético.

Diferentes tecnologias e dispositivos variam em como a cabeça de leitura percorre a superfície da mídia e como as regiões são organizadas, mas o princípio é o mesmo.

A grande vantagem das memórias magnéticas é, além de serem não-voláteis, o seu preço, bem menor do que outras tecnologias de armazenamento. A principal desvantagem é a velocidade, bem menor do que memórias RAM, por exemplo.

As memórias MELRAM são um avanço principalmente em relação à redução do consumo de energia a cada operação de leitura/escrita. Potenciais memórias baseadas em Skyrmions também são mais eficientes, e representariam um salto em capacidade e estabilidade.

Memórias RAM magnetoelétricas

As memórias MELRAM foram desenvolvidas a partir de uma nova arquitetura baseada em camadas de liga TbCo2 e liga FeCo(Ferro-Cobalto). A nova arquitetura é não volátil e pode reduzir o consumo de energia para operações de leitura/escrita por um fator de 10 mil ou mais.

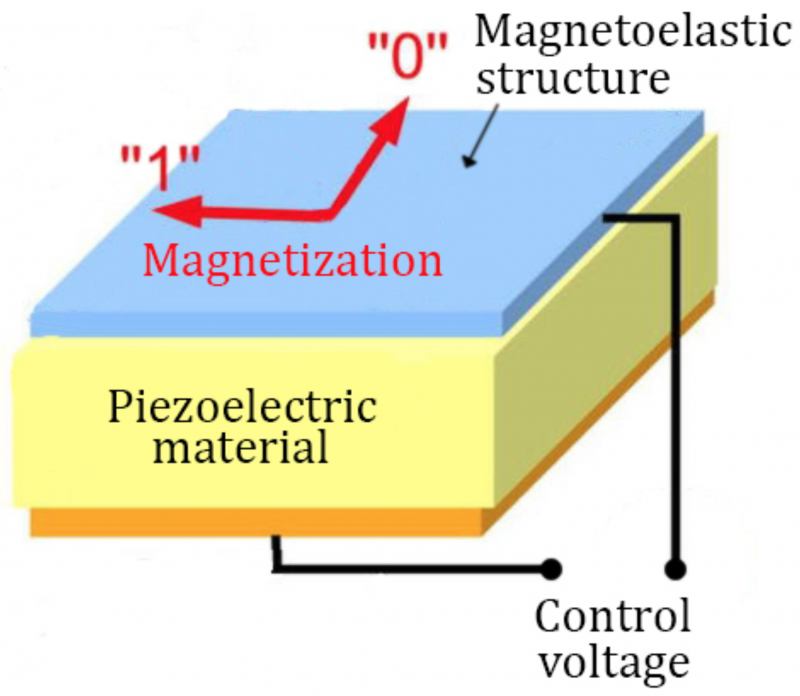

Cada célula de memória MELRAM é constituída de um material piezoelétrico(que possui a propriedade de se deformar em resposta a uma tensão elétrica e vice-versa) e uma estrutura de camadas de alta magnetoelasticidade, o que significa que sua magnetização depende da tensão mecânica aplicada a ela. Assim, aplicando-se um sinal elétrico na camada piezoelétrica, gera-se deformações mecânicas que polarizam a camada magnetoelástica.

O que permite a utilização desse conjunto como memória é o fato de sua estrutura ser anisotrópica, ou seja, é organizada de forma diferente dependendo do eixo de referência na sua estrutura. Devido a isso, cada célula pode ser magnetizada ao longo de duas direções, que são os 0s e 1s usados para armazenar informação. (Explicação detalhada).

Novas tecnologias de memórias magnéticas. As células MELRAM possuem uma camada piezoelétrica deformável que chaveia as camadas de TbCo2 e FeCo para mudar os seus pólos magnéticos, ou seja, mudar entre 0 e1. (Fonte: MIPT)

A principal vantagem em relação a DRAM e RAM, é o fato de ser uma memória não-volátil, não perdendo suas informações ao ser desligada. A principal desvantagem é que a cada processo de leitura, logo após o bit ser lido, o mesmo é perdido, sendo necessário reescrevê-lo logo em seguida.

Apesar de o protótipo ainda não ser adequadamente miniaturizado, os pesquisadores já anteveem aplicações em memórias com consumo ultra-baixo. Ao todo 6 centros de pesquisa e universidades da Rússia e França desenvolveram o protótipo.

Memórias baseadas em skyrmions magnéticos

No caso das memórias baseadas em Skyrmions, ainda não existe um protótipo de dispositivo de armazenamento. Mas recentemente, pesquisadores de Singapura conseguiram dar o passo que é visto como divisor de águas para o desenvolvimento de dispositivos que usem essa tecnologia.

Os Skyrmions magnéticos foram previstos teoricamente em 1962 pelo físico britânico Tony Hilton Royle Skyrme, e observados experimentalmente em 2009 em temperaturas extremamente baixas. Em 2013 foram descobertos à temperatura ambiente em pilhas de camadas de ligas e metais diferentes. Desde então cresceram as apostas em pesquisas para desenvolver memórias que os utilizem.

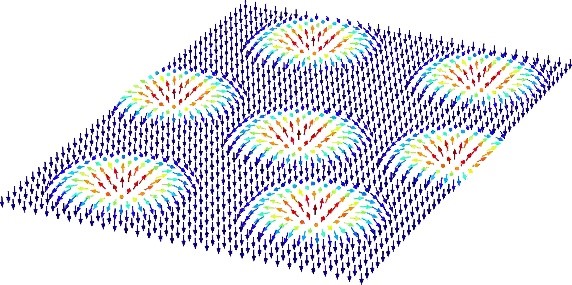

É mais simples pensar um Skyrmion em termos de seu funcionamento. Eles se comportam como partículas magnéticas na escala de nanômetros. Possuem a capacidade de se organizar em matrizes ou estruturas determinadas e, mais importante, podem ser criados, deletados e movidos, um por um, por meio de correntes elétricas. Devido à sua topologia, são também chamados de Vórtices magnéticos.

A figura acima mostra uma ilustração do campo de vetores magnéticos nos Skyrmions.

O avanço feito pelos pesquisadores da ASTAR e NTU foi desenvolver um filme multicamadas que serve de plataforma para a formação e controle dos Skyrmions magnéticos. Trata-se de uma sequência de Ir, Fe, Co e Pt, ou seja, uma estrutura com quatro camadas, que pode ser repetida mais de uma vez. Essa plataforma permitiu o controle das interações magnéticas que governam as propriedades dos Skyrmions por meio da variação da espessura das camadas constituintes da plataforma.

Como seria o mecanismo exato de leitura e escrita e como fabricar equipamentos que garantam estabilidade magnética são os próximos grandes desafios dos pesquisadores. Embora não seja ainda um protótipo de memória, a tecnologia já começa a tomar forma, e seria uma grande mudança no princípio de funcionamento dos dispositivos de armazenamento magnético.

As referências e divulgação dessas novas tecnologias estão indicadas abaixo e são ótimas fontes de informações e maiores detalhes. Este texto não se trata de um artigo essencialmente técnico, mas busca divulgar essas inovações. Caso você tenha outras referências e sugestões, compartilhe conosco!

Referências: