Em 29/11/2017 no site Prtofissionais TI

À medida que a Internet das Coisas (IoT) avança, aumenta a procura por kits de desenvolvimento e informações sobre os protocolos mais importantes.

Neste artigo vamos apresentar, em linhas gerais, a tecnologia LoRa e o protocolo LoRaWAN, um dos mais difundidos no campo da Internet das Coisas (IoT) e também alguns dos principais kits de desenvolvimento disponíveis no mercado.

Tecnologia LoRa e protocolo LoRaWAN

O desenvolvimento de sistemas embarcados para soluções IoT em áreas mais amplas, como cidades inteligentes, agricultura de precisão e sensoriamento, é um campo em que o LoRa, junto com o Sigfox, tem um papel especial.

Essas tecnologias aliam baixo consumo com longo alcance (na casa dos 15km) e são os chamados LPWAM – Low Power Wide Area Network.

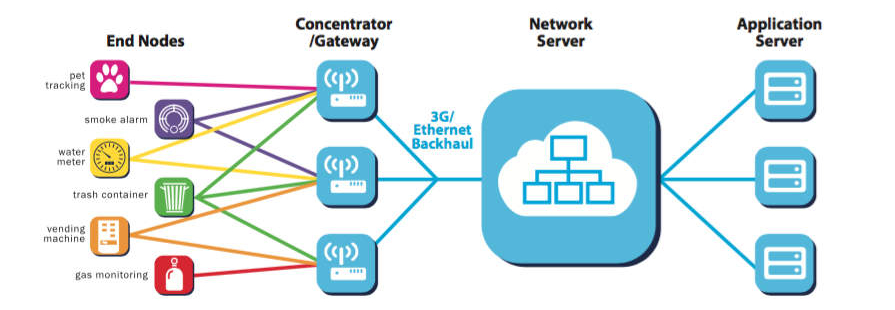

O LoRa, especificamente, é baseado em uma rede de topologia estrela, similar a uma rede de telefonia sem fio. Cada módulo LoRa envia e recebe dados a partir de Gateways (receptores de sinais enviados pelos módulos), que repassam os dados via conexão IP para os servidores adequados.

Na imagem acima, cada nó é um dispositivo dotado de um módulo LoRa que transmite e recebe sinais dos Gateways. Estes, por sua vez, recebem as informações dos dispositivos e transmitem para um servidor local ou remoto.

A tecnologia base Chirp Spectrum Modulation

As condições ambiente influenciam no alcance. Áreas com muitos prédios e terrenos com muitos obstálos podem limitar o raio para até 4 km. Em áreas rurais chega a 12~15km ou mais. A tecnologia na qual o protocolo é embasado é a chirp spread spectrum modulation. Essa técnica é utilizada há muito tempo em sistemas de comunicação militar por aliar longo alcance e boa imunidade a ruídos.

A tecnologia LoRa é uma das primeiras a utilizar a técnica em larga escala e com custo acessível. O nome LoRa diz respeita à camada física. Sendo que a camada lógica é chamada de LoRaWAN – o protocolo em si, implementado em um stack programado nos processadores integrados aos módulos ou kits de desenvolvimento.

Nesta última são implementados os detalhes de funcionamento relativos à segurança, qualidade, ajustes de potência e tipos de aplicações.

Em resumo, as principais características do LoRa são:

- Longo alcance – pode chegar a mais de 15Km;

- Capacidade de até um milhão de nós;

- Alta imunidade a ruídos;

- Baixo consumo de energia;

- Baseada na tecnologia chirp spectrum modulation (saiba mais aqui);

8 placas/Kits de desenvolvimento para IoT com LoRa

Vários kits de desenvolvimento e plataformas LoRa estão disponíveis no mercado. Com a popularização da Internet das Coisas a demanda e oferta de novos CIs e kits completos deve continuar a aumentar. Aqui fizemos uma lista de 8 placas/kits de desenvolvimento para quem quer incorporar a tecnologia LoRa em seu projeto IoT.

1 – WISE-DK1510 LORA STARTER KIT

Starter kit fabricado pela AdvancedTech. Possui um transceiver LoRa integrado com um processador ARM Cortex-M4 e sensores de tempertatura e umidade também já montados na placa principal.

Possui uma SDK própria e é compatível com redes LoRaWAN públicas e redes IoT privadas que utilizem o gatewal WISE-3610. Possui ainda porta serial, SPI, I2C e saídas PWM e GPIO integradas.

Detalhes sobre o WISE-DK1510 LORA STARTER KIT.

2 – LORAWAN™ RAPID DEVELOPMENT KIT

Kit de desenvolvimento rápido para dispositivos LoRa fabricado pela AllthingsTalk. O kit contém um Arduino como hardware de processamento, transceiver LoRa do tipo Plug and play e acesso para o AllthingsTalk Maker, um aplicativo específico para desenvolvimento de aplicações com redes LoRaWAN. O kit já vem pronto para se conectar em algumas redes LoRaWAN. O preço é salgado, são 299 euros.

Mais detalhes na AllthingsTalk LoRaWAN Rapid Development kit

3 – Kit de desenvolvimento LoRa Microchip(RN2483)

A Microchip é famosa no Brasil por seus microcontroladores PIC e kits de desenvolvimento diversos. A fabricante dos microcontroladores que reinavam absolutos antes da chegada dos hardwares abertos(arduino, raspberry, etc) também tem uma plataforma para desenvolvimento LoRa.

O kit vem com duas placas baseadas no RN2483, módulos LoRa da própria Microchip e um gateway LoRaWAN. Além disso, a placa possui LCD integrado e vem com cartão SD para dados de configuração.

Saiba mais sobre o Kit desenvolvimento LoRa Microchip.

4 – STM32L0 Discovery kit LoRa

Kit da gigante STMicroelectronics, baseado em seu transceiver LoRa SX1276. Além dos chips LoRa integrados, possua 4 canais ADC de 12 bits e portas UART, SPI, 12C e USB 2.0. Saiba mais na página da STMicroeletronics.

5 – MRN2903 LoRa® Mote Demonstration Board

Esta é uma placa de desenvolvimento mais simples do que as anteriores. É baseada no CI da Micrhochip RN2903. Possui sensores de temperatura e umidade integrados, bem como um pequeno painel OLED para visualização de dados. É um kit de demonstração e focado em prototipagem rápida.

Datasheet do RN093 e MRN2903 LoRa Demonstration Board.

6 – Dragino LoRa IoT Kit

Placa de desenvolvimento focada em quem está iniciando no mundo IoT. É baseada no Arduino UNO e em shields de expansão com módulos LoRa. O kit completo também conta com alguns sensores de aplicações práticas, como:

- Sensor de chama;

- Fotoresistor;

- Sensor Ultrassônico;

- Sensor de umidade e temperatura DHT11;

Conheça o kit na página da Dragino.

7 – MultiConnect ConduitTM IoT Starter Kit for LoRa

Semelhante ao kit anterior, vem com um pack de sensores para serem integrados em dispositivos interconectados. É focado em sensoriamento remoto, daí o kit incluir alguns sensores básicos. Apesar de bem completo, é um kit focado nos mercados da Europa e EUA, e o site oficial não dá maiores informações de preço para outras regiões. Conheça mais aqui.

8- Adafruit LoRa breakout

Esta última opção não é um kit de desenvolvimento propriamente dito, mas sim um transceiver LoRa integrado em um shield de expansão. O transceiver é o RFM95W. Sua grande vantagem em relação aos kits completos é o preço. No site da Adafruit cada unidade sai por $19.95. A maioria dos sensores de temperatura, umidade, e outros mais encontrados nos kits fechados, são facilmente obtidos no mercado, o que permite que você compre apenas os componentes que realmente vá utilizar.

Os diversos kits disponíveis possuem variações de preço significativas. É recomendado pesquisar em detalhe as características de cada opção para saber a melhor para o seu projeto. Para maiores informações sobre a tecnologia LoRa e os Kits de desenvolvimento disponíveis, acesse as referências abaixo. Bons estudos!